訂閱電子報,掌握最新科技與產業趨勢

2026/01/30

生成式物理 AI 的重要性

2026/01/29

NVIDIA 機器人的三部電腦解決方案

2024/07/22

使用xG22E建構一個更永續的互聯世界

2024/05/22

透過設計更安全的 Wi-Fi 設備來說服買家

2024/05/08

讓生成式AI「靠邊」 NVIDIA展現軟硬兼施真功夫

2024/01/18

選擇 LPWAN 技術的考量點

2023/10/21

AR/VR 智慧娛樂設備上的低功耗無線連接

2023/09/22

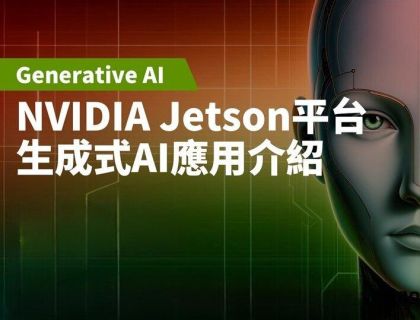

MPS高效能儲能BMS解決方案

2023/07/20

運用 Silicon Labs - Secure Vault™ 保護物聯網安全

2023/04/17